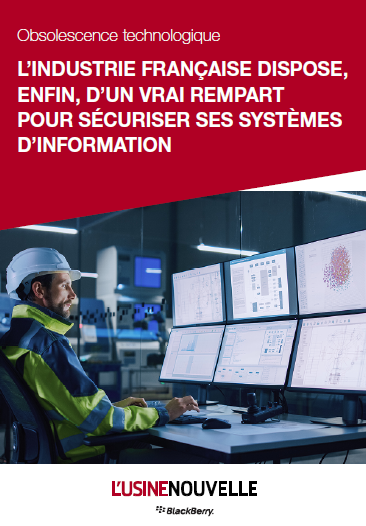

L’INDUSTRIE FRANÇAISE DISPOSE, ENFIN, D’UN VRAI REMPART POUR SÉCURISER SES SYSTÈMES D’INFORMATION

En pleine transformation digitale, démultiplication des attaques informatiques et obsolescence applicative exposent les sites industriels à des risques de cyberattaque majeurs. Jusqu’ici sans réelle solution face à cette problématique constitutive de cette informatique très spécifique, le monde de l’industrie dispose enfin d’un agent en mesure de lui apporter le niveau de protection dont elle a