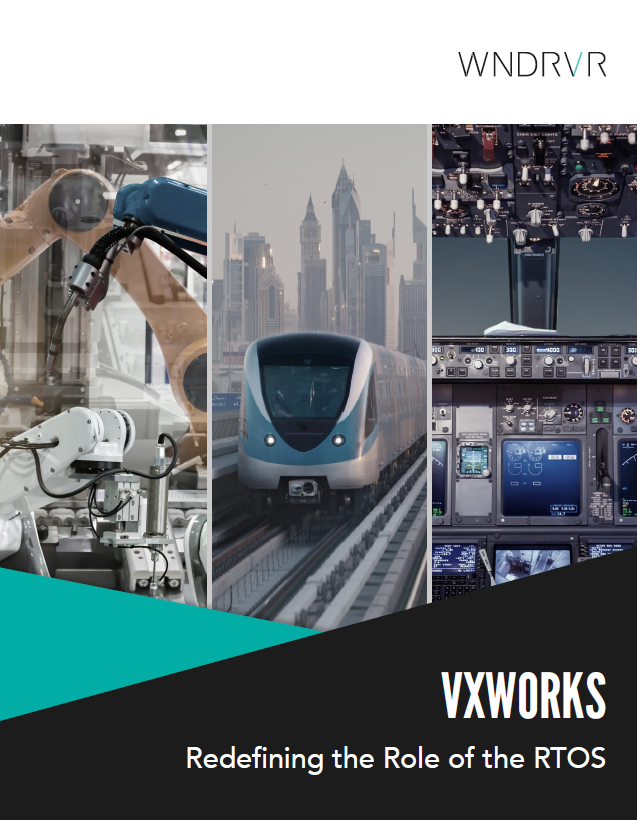

Redéfinir le rôle du RTOS

Le monde des systèmes embarqués est en pleine évolution. Ceux-ci sont de plus en plus définis par logiciel avec des exigences beaucoup plus élevées en matière de connectivité, de fiabilité et de flexibilité. VxWorks continue de mener cette évolution avec une capacité encore plus grande, en donnant aux développeurs le pouvoir d’être plus productifs et