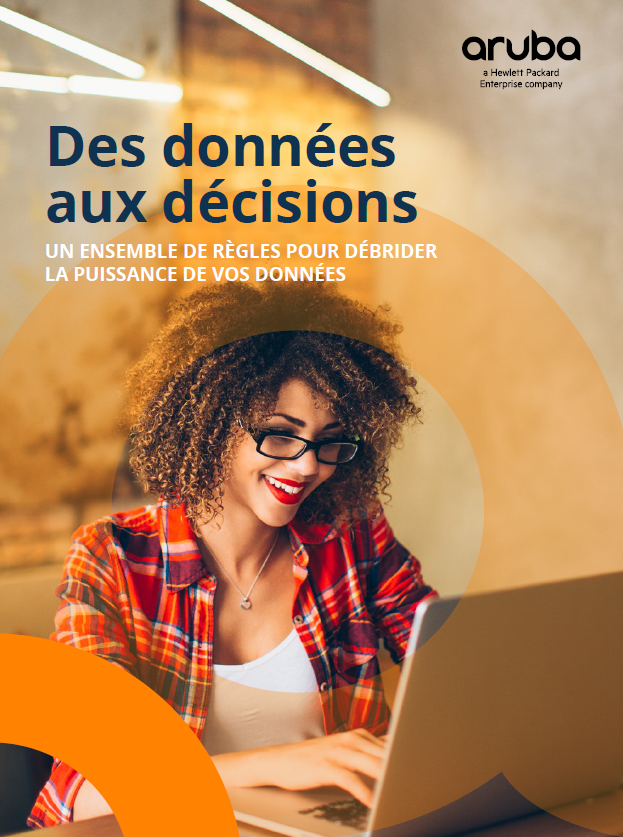

Des données aux décisions : un ensemble de règles pour débrider la puissance de vos données

Si une entreprise mettait encore en doute l’importance des données pour ses perspectives d’avenir, le mois dernier a dissipé ces doutes. Alors que les organisations ont rapidement repensé leurs activités face à la covid-19, le passage à un modèle de travail distribué (qui était une tendance progressive) est devenu une réalité immédiate pour beaucoup. Les