- API6

- Applications871

- Architecture2

- Automatisation34

- AWS2

- Big Data256

- Bonus sans Dépôt1

- Business1198

- Business Intelligence54

- Cloud734

- Cloud Hybride6

- Communication1

- Compétitivité2

- Compétitivité4

- compétitivité2

- Cybersécurité69

- Cybersécurité39

- Data3

- Datacenters276

- DevOps2

- Digital transformation36

- Données24

- Données15

- EDI VAN1

- Editeurs de logiciels1

- Emploi61

- Enseignement1

- Environnement informatique21

- Equipement Bureau14

- Equipement informatique2

- ERP6

- ERP2

- Espace de travail1

- Expérience Client18

- Fabrication1

- Facturation1

- Facturation Eléctronique5

- Fibre1

- Finance12

- Finances1

- Génération de revenu1

- Gestion des contrats1

- Green Data3

- GS11

- IA25

- Industrie1

- Infrastructure hyperconvergée1

- Infrastructure numérique7

- Infrastructure Réseau1

- Innovation11

- Innovation7

- Intégration hybride3

- Internet106

- IoT34

- ITSM1

- Logitech9

- Low-Code1

- Machine learning3

- Marketing2

- Messagerie2

- migration1

- Mobilité276

- Modernisation des outils2

- ModernWorkPlace1

- Networking2

- Organisation de travail3

- Organisation hybride1

- Outil7

- Outils collaboratifs2

- Paiements1

- Poste de travail111

- Productivité14

- Ransomware1

- Relation Client2

- Rentabilité1

- Réseau301

- Réseau 5G Privé1

- Retail1

- RSE2

- Santé2

- Santé Numérique12

- SAP1

- Sauvegarde10

- Sécurisation des données8

- Sécurité920

- Signature électronique4

- Solution PDF1

- Stockage295

- Supply Chain2

- Système d'exploitation1

- Système de visio1

- Technology strategy3

- Télécommunication12

- Télétravail30

- TPE PME1

- Transformation agile26

- Transformation numérique9

- Transformation numérique6

- Transition numérique25

- Travail Hybride12

- Vidéoconférence2

- Virtualisation305

- Visioconférence1

- Abbyy1

- ABC Systèmes1

- Abraxio1

- Absolute Software3

- Acquia16

- Acronis10

- Acteos1

- Actuate OpenText2

- ADISTA1

- Adobe13

- ADP22

- ADYEN5

- Aerohive7

- Agarik1

- Akamai13

- Alcatel-Lucent Enterprise20

- Alfresco1

- Alteryx1

- Altitude Software2

- Amazon Business9

- AMD2

- Antemeta3

- Antvoice1

- APC by Schneider Electric Papers2

- APC-MGE1

- Appian2

- appl1

- Apple x Econocom1

- APX5

- Arbor Networks2

- Arcserve2

- Arkadin10

- Arkeia1

- Arkoon4

- Arrow-IBM3

- aruba2

- Aruba HPE40

- ARUBA Networks23

- ASG3

- Aspera2

- Assent4

- Asus Business1

- Aubelio-GFI1

- audiocodes2

- auth015

- Avaya3

- Aviatrix2

- Aviti Microsoft Intel1

- Avocent8

- AWS15

- AWS - Intel3

- AWS-D2SI1

- Axialys1

- Axians6

- AXIDO1

- Axway5

- Be-Cloud1

- Bechtle Comsoft5

- Bechtle HP5

- Bee-Ware1

- BIG DATA1

- binary-tree8

- Bitdefender3

- Black board4

- BlackBerry12

- Blackberry Cylance7

- BlueCoat5

- Bluekiwi5

- BMC Software13

- Bonitasoft3

- Boomi9

- Bouygues Telecom Entreprises2

- Box24

- Brainloop2

- Brainsonic3

- Brocade3

- Business Object2

- Bynder1

- CA62

- CA Devoteam4

- Cambium1

- Capefoxx1

- CapGemini1

- Captio4

- Carbonite12

- Cegid1

- CELESTE3

- Centrify9

- CenturyLink1

- Check Point5

- Check Point - NTT Communications1

- Checkmarx7

- Checkout.com1

- Cheops Technology1

- CIS Valley by Koesio1

- Cisco37

- Cisco Intel2

- Citrix19

- Citrix Online4

- Clearswift7

- ClickSoftware2

- CloudBlue1

- Cloudflare7

- Cloudreach1

- Cofidis1

- Cohesity3

- Cohesity Novahe2

- Colt Hub7

- Colt Telecom2

- Comarch1

- Commvault23

- Computacenter3

- Comsoft2

- Condusiv3

- Conga4

- Coriolis1

- Cortado1

- Couchbase1

- Cryptolog2

- CybelAngel4

- CyberArk - Harmonie Technologie2

- D-LINK1

- D.FI / IBM4

- Darktrace14

- DataFlux5

- DELL - EMC22

- Dell - Intel17

- Dell - Nutanix5

- Dell & Intel vPro4

- Dell EMC5

- Dell EMC - Microsoft4

- Dell EMC - VMware3

- DELL EMC – INTEL XEON11

- Dell EMC-Intel16

- Dell Intel1

- Dell IUM12

- Dell Software10

- Dell Technologies7

- Dell Technologies - Intel6

- Dell Technologies - VMware11

- Dell- Vmware11

- DELL-EMC6

- Dell/Intel2

- Denodo4

- Deny All1

- Détermine1

- Deveho Consulting1

- Diligent4

- Dimo Software1

- DOCAPOSTE1

- Docusign26

- Docuware1

- Dropbox20

- Dydu2

- EasyVista2

- Eaton13

- Econocom4

- Elastic20

- EMC27

- EMC - MTI1

- EMC - Systemic1

- Emerson5

- Enghouse4

- Ephesoft1

- Epos2

- EqualLogic1

- Equinix16

- Esker5

- Evault5

- Evea Group1

- Everbridge2

- Extreme Networks2

- EZ System1

- F-Secure3

- F523

- F5 Networks16

- FICO2

- Fivetran13

- Flexera8

- Foliateam - Polycom31

- Forcepoint10

- ForgeRock9

- Forrester4

- Fortinet16

- Freshworks3

- Frontrange4

- Fujitsu4

- Fuze2

- GData16

- Generix1

- Genesys6

- Genesys and Mentat2

- Getronics1

- Gigamon34

- GitHub4

- GitLab3

- Google3

- GoTo1

- GoTo Connect3

- GoTo Resolve16

- gotomeeting1

- Groupe Partouche1

- HARDIS GROUP2

- Hardis Group IBM1

- Heat Software8

- Hermitage Solutions1

- Hitachi5

- Hootsuite5

- HP72

- HP AMD2

- HP Z et Nvidia1

- HP&LAFI5

- hp&poly1

- HPE38

- HPE - Intel4

- HPE Hub52

- HPE-Intel32

- Huawei9

- Ibexa8

- IBM271

- IBM Innovation & Transformation Digitale188

- IBM-Intel1

- ICD International.1

- Igel Technology1

- Iguane Solutions1

- Iliane2

- Imation2

- Imperva8

- improbable1

- INETD / IBM2

- Infoblox2

- Informatica3

- inmac wstore16

- inmac wstore1

- inmac wstore2

- inmac wstore Lenovo2

- Inmac wstore Lenovo AMD2

- Insight5

- INTEL13

- Intel - IBM4

- Intel et ses partenaires1

- Intel Security11

- Intel-Telelogos1

- Interasys4

- Iomega6

- IONOS3

- IONOS CLOUD2

- iPass5

- Ipswitch5

- IRON MOUNTAIN3

- ITS Group4

- Ivalua1

- Ivanti1

- JABRA1

- JAMF6

- JCD-HPE1

- Jems1

- JP Services2

- Juniper3

- Kaspersky35

- Keeper1

- Kesys1

- Keyyo5

- Koesio2

- Koesio&Samsung5

- KOFAX1

- KOMPOSITE1

- Konica Minolta2

- KPMG1

- Kyocera19

- LastPass31

- Lenovo3

- Lexmark4

- Liferay4

- Lifesize1

- Lightstep - ServiceNow4

- Limelight7

- LINKBYNET1

- Lockself1

- login1

- Logitech1

- Logitech - Picata1

- LOGMEIN4

- Lombardi2

- Lookout11

- Loopup2

- Lumen2

- M-Files1

- MacAfee8

- Mail in black2

- malt1

- Malwarebytes5

- Malwarebytes Hub7

- Mambu2

- MAPP1

- MariaDB1

- Marketo10

- Mégaport1

- Memority1

- Mendix1

- Micro Focus9

- Micro Focus/Wapsi2

- MicroFocus5

- Micropole2

- Microsoft96

- Microsoft Dell1

- Microsoft France3

- Microsoft Novell3

- Microsoft Office 3656

- Microsoft-HP2

- Mitel9

- MobileIron12

- Mozy3

- MTI - Dell Technologies1

- Naitways1

- Navaho6

- NEC1

- Neo Technology6

- Neopost3

- NetApp12

- NetIQ12

- NetMediaEurope10

- Network Instruments1

- Nexthink3

- NFON3

- Noeva3

- Nomios2

- Nomios - Cisco1

- Nortel Networks France3

- Novahe1

- Novell1

- Nuance Communications2

- Numara Software1

- Nutanix6

- Nuxeo2

- Object First1

- Okta49

- OneTrust2

- Oodrive2

- Open Text6

- Opendatasoft1

- OpenText16

- Oracle France42

- Orange Business Services13

- Outpost241

- Outscale1

- OutSystems5

- OVHcloud3

- Paessler1

- PagerDuty7

- Palo Alto Networks43

- Panasonic6

- Panda2

- Paprec1

- Parallels2

- PasàPas9

- People Cube3

- Ping Identity7

- Plantronics10

- PNY Technologies1

- Poly4

- Probance1

- Progress Management3

- Progress MoveIt4

- Proofpoint4

- Pros1

- PTC2

- Pure Storage42

- Quadient7

- Quadria1

- Qualys37

- Quantum11

- Quest12

- Qumu1

- Rainbow Office d’Alcatel-Lucent Enterprise3

- Randstad Digital France1

- Raritan2

- ReachFive1

- Recorded Future4

- Red Hat79

- Report One1

- RES Software6

- Revevol1

- Rhode & Schwarz2

- Rimini Street6

- RingCentral1

- Riso1

- Riverbed40

- Rohde Schwarz3

- Rubrik2

- RUBRIK-scube3

- Ruckus1

- S Cube-HPE10

- Safenet3

- Sage62

- Sales Force8

- SalesApp1

- Salesforce25

- Samsung16

- Samsung Knox4

- SAP39

- scality2

- SCASI COMP1

- Scasicomp1

- SCC21

- SCC - Dell Technologies - VMware1

- SCC & NETAPP4

- SCC DELL1

- SCC HPE COHESITY2

- SCC_Apple1

- SCC-DELL TECHNOLOGIES-INTEL3

- Schneider Electric16

- Seagate2

- SentinelOne2

- Serena1

- Service1

- ServiceNow39

- SGI2

- SHI et Adobe1

- Siemens Industry Software2

- Sierra Wireless2

- Sigma10

- Signaturit1

- Silicon3

- Silver Peak4

- Sinequa2

- Sitefinity Progress2

- Slack14

- Software AG2

- SoftwareOne IBM1

- Solid Works3

- Sophos9

- Sopra Banking Software1

- Sopra Steria1

- Specops4

- Spectralink1

- Sponsoring SAP15

- Sprinklr3

- Stibo Systems2

- Stordata3

- Stormishield1

- Successfactor5

- Suse4

- Sybase11

- Symantec30

- Symantec Belgique3

- Symmetricom3

- Synaps1

- Syncsort3

- Syniverse9

- Sysdream2

- Syspertec2

- Systancia1

- Systemic2

- Tableau2

- Tableau Software15

- Talend7

- TATA COMMUNICATIONS2

- TENABLE1

- Terra Nova Security & Microsoft1

- Test4

- Thales13

- Thawte4

- Tibco9

- Tixeo1

- Toshiba4

- Trend Micro8

- Trigone1

- Twilio2

- Unisys2

- Vade1

- Veeam49

- Veracode31

- Verisign3

- Veritas38

- verizon30

- Videlio2

- Vidyo1

- VISEO7

- Vision critical2

- Vision Solutions4

- VMware170

- VMware AirWatch7

- VMware-IBM3

- Vocalcom1

- Watchguard10

- Weber1

- Webroot2

- Websense3

- Westcon pour Checkpoint1

- Wind River27

- Winshuttle2

- WithSecure1

- Workday27

- Worldline1

- Yealink1

- Yogosha1

- Zendesk2

- Ziff Davis Enterprise13

- Ziff Davis Enterprise Eseminars1

- Zscaler35

Cybersécurité et digitalisation Comment protéger les données sensibles ?

Ce livre blanc offre aux décideurs des solutions concrètes pour renforcer la cybersécurité et assurer la conformité réglementaire. Il aborde les enjeux de la digitalisation, le rôle clé du DSI et l’impact des technologies comme l’IA dans la protection des données sensibles. Grâce à des recommandations pratiques, anticipez les risques, sécurisez vos processus et garantissez

Lumière dans la nébuleuse du ransomware.

Les acteurs du ransomware inventent sans cesse de nouvelles tactiqueset ne reculent devant rien pour atteindre leur but.Pour eux, tout est bon pour frapper vite et fort, causer un maximum de dommages et accentuer la pression sur leurs victimes.Comment les entreprises peuvent-elles se défendre face à ces menaces ? Pour le savoir, les experts Unit 42® vous invitent

État des lieux de la réponse à incident de cybersécurité

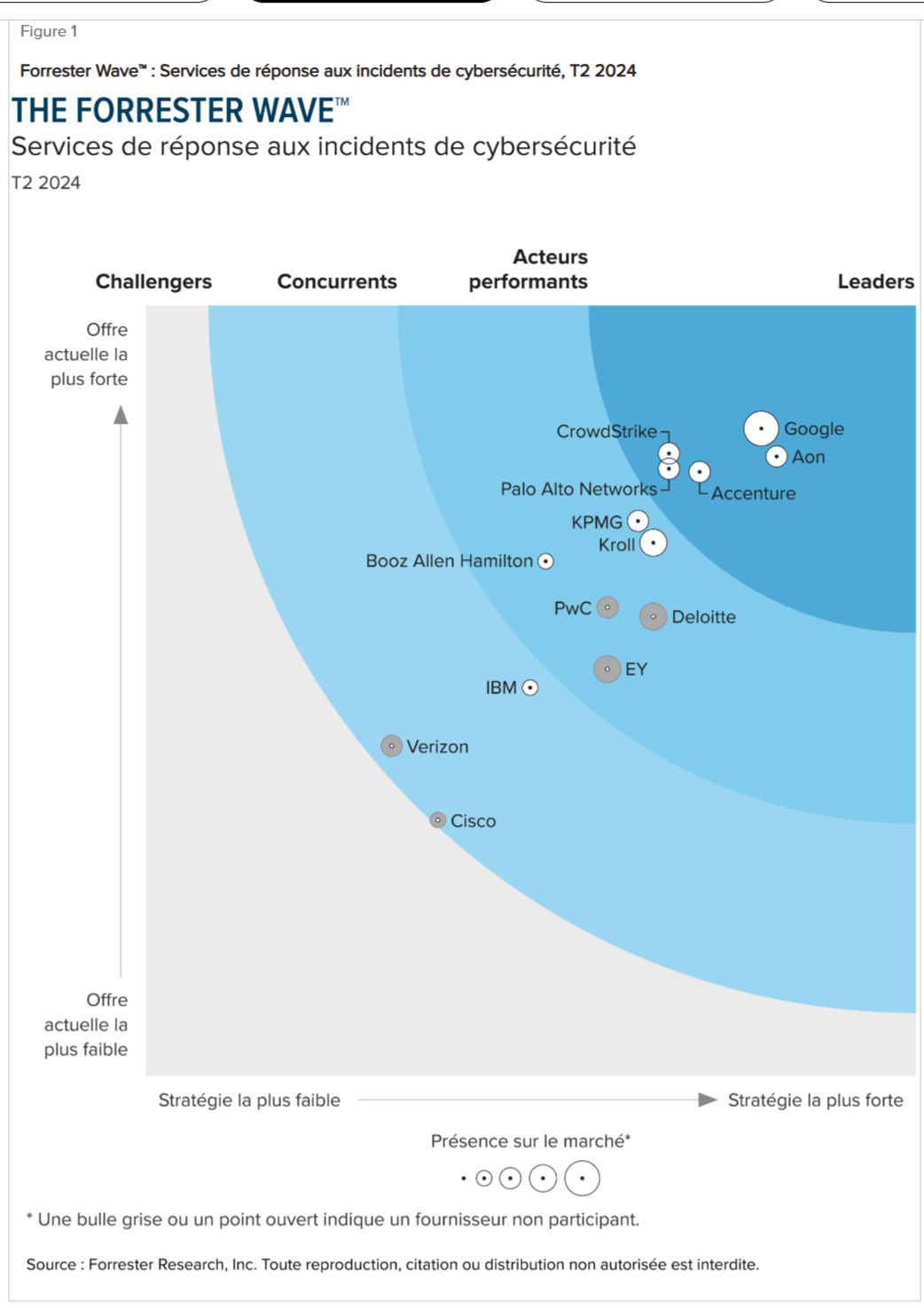

Savez-vous quel est le point commun entre l’électricité, l’eau, la connexion Internet et la réponse à incident ?D’après Forrester Research, ce sont tous des opérateurs d’importance vitale.1 Dans un paysage économique miné par les cybermenaces, les services de réponse à incident (IR) sont en effet devenus une composante essentielle au fonctionnement d’une entreprise.Le rapport « The Forrester Wave™ : Cybersecurity Incident Response

Leader des services de réponse à incident de cybersécurité

Les cyberattaques évoluent à une vitesse, dans des proportions et à des niveaux de sophistication sans précédent. Quand la moindre seconde est capitale, vous devez pouvoir compter sur un partenaire de cybersécurité capable de vous aider à neutraliser les attaques et à reprendre vos activités de façon rapide et efficace. C’est pourquoi Unit 42® est

L’atténuation proactive des ransomwares

Découvrez le guide « Atténuation proactive des ransomwares » de Recorded Future, une ressource essentielle pour aider les organisations à se protéger efficacement contre les attaques de ransomware. Ce guide propose des stratégies et les meilleures pratiques pour anticiper, détecter et répondre aux menaces. Points clés abordés : Comprendre le fonctionnement des ransomwares Identifier les vulnérabilités exploitées

Le guide de l’acheteur sur la threat Intelligence

Découvrez le « Guide d’Achat du Renseignement sur les Menaces » de Recorded Future, un document conçu pour aider les organisations à sélectionner la meilleure solution de threat intelligence en fonction de leurs besoins spécifiques. Ce guide fournit des critères clés et des recommandations pour optimiser votre stratégie de cybersécurité. Points clés abordés : Définition

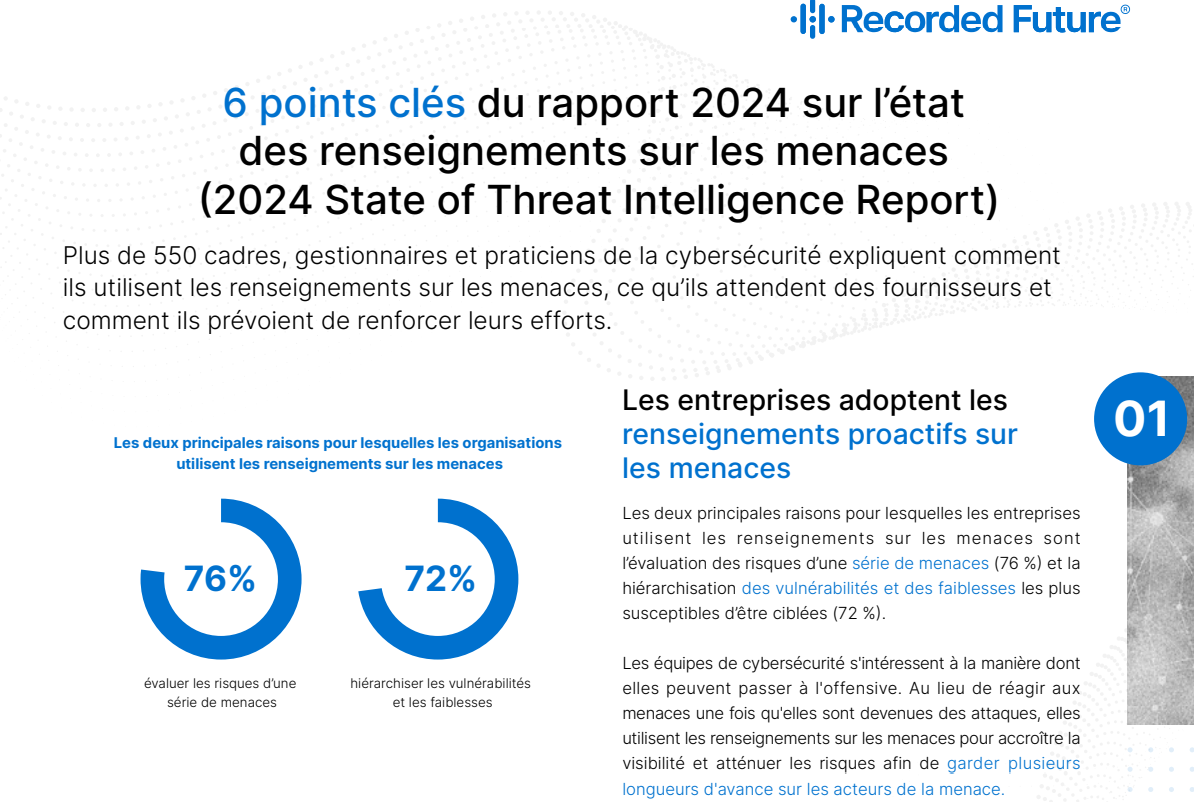

6 points clés du rapport 2024 sur l’état des renseignements sur les menaces (2024 State of Threat Intelligence Report)

Découvrez l’infographie « État du Renseignement sur les Menaces 2024 » de Recorded Future, qui synthétise les principales conclusions d’une enquête menée auprès de plus de 550 dirigeants, managers et praticiens en cybersécurité. Ce document offre un aperçu des tendances actuelles et des perspectives futures en matière de renseignement sur les menaces. Points clés abordés : Utilisation

Comment optimiser la consommation énergétique d’un datacenter ?

Votre datacenter pourrait réduire sa consommation d’énergie de 30 à 50 % !Cela vous semble impossible ? Pourtant, c’est non seulement réalisable, mais aussi essentiel. Avec la hausse des prix de l’électricité et l’urgence climatique, ces enjeux ne sont plus de simples préoccupations futures, mais des défis concrets qui affectent dès maintenant vos coûts et

Comment l’IA améliore la qualité de vos réunions ?

Optimisez vos réunions Teams ou Zoom avec des résumés automatiques personnalisés, des analyses intelligentes et une bibliothèque centrale de toutes vos réunions. Téléchargez le livre blanc pour retrouver toutes les fonctionnalités de Meeting Insights.

Sécuriser les solutions de communications unifiées et de collaboration

Ces dernières années, la majorité des entreprises et administrations ont transformé leurs modes de communication, de collaboration et de partage d’informations. Bien que l’adoption rapide du travail à distance ait été essentielle pour assurer la continuité des activités durant la pandémie, elle a eu un coût : le réseau s’étend désormais bien au-delà des frontières